अगर मैं विंडोज 8 और सिक्योर बूट वाला कंप्यूटर खरीदूं तो क्या मैं अभी भी लिनक्स स्थापित कर सकता हूं?

विंडोज 8 में नए यूईएफआई सिक्योर बूट सिस्टम ने भ्रम के अपने उचित हिस्से से अधिक का कारण बना है, खासकर दोहरी बूटर्स के बीच। विंडोज 8 और लिनक्स के साथ दोहरी बूटिंग के बारे में गलतफहमी को दूर करने के लिए आगे पढ़ें.

आज का प्रश्न और उत्तर सत्र सुपरयूज़र के सौजन्य से आता है-स्टैक एक्सचेंज का एक उपखंड, क्यू एंड ए वेब साइटों का एक समुदाय-संचालित समूह है।.

प्रश्न

सुपरयूज़र रीडर हर्ष के नए यूईएफआई सिस्टम के बारे में उत्सुक है। वह लिखता है:

मैंने बहुत कुछ सुना है कि माइक्रोसॉफ्ट विंडोज 8 में यूईएफआई सिक्योर बूट को कैसे लागू कर रहा है। जाहिर तौर पर यह "अनधिकृत" बूटलोडर्स को कंप्यूटर पर चलने से रोकता है, ताकि मैलवेयर को रोका जा सके। सुरक्षित बूट के खिलाफ फ्री सॉफ्टवेयर फाउंडेशन द्वारा एक अभियान है, और बहुत से लोग ऑनलाइन कह रहे हैं कि यह Microsoft द्वारा "मुफ्त ऑपरेटिंग सिस्टम को खत्म करने" के लिए "पावर हड़पने" है।.

यदि मुझे एक कंप्यूटर मिलता है जिसमें विंडोज 8 और सिक्योर बूट प्रीइंस्टॉल्ड है, तो क्या मैं अभी भी लिनक्स (या कुछ अन्य ओएस) को बाद में स्थापित कर पाऊंगा? या सिक्योर बूट वाला कंप्यूटर केवल विंडोज के साथ ही काम करता है?

तो सौदा क्या है? क्या डुअल बूटर्स वास्तव में भाग्य से बाहर हैं?

उत्तर

SuperUser योगदानकर्ता नाथन हिंकल UEFI क्या है और क्या नहीं का एक शानदार अवलोकन प्रदान करता है:

सबसे पहले, आपके प्रश्न का सरल उत्तर:

- यदि आपके पास एआरएम टैबलेट है विंडोज आरटी (सर्फेस आरटी या एसस वीवो आरटी की तरह), फिर आप सुरक्षित बूट को अक्षम नहीं कर पाएंगे या अन्य OSes स्थापित नहीं कर पाएंगे. कई अन्य एआरएम गोलियों की तरह, ये उपकरण होंगे केवल वे जिस OS के साथ आते हैं उसे चलाएं.

- यदि आपके पास एक गैर-एआरएम कंप्यूटर है विंडोज 8 चल रहा है (भूतल प्रो की तरह या असंख्य अल्ट्राबुक, डेस्कटॉप, और x86-64 प्रोसेसर के साथ टैबलेट, तब आप सुरक्षित बूट को पूरी तरह से अक्षम कर सकते हैं, या आप अपनी खुद की चाबियाँ स्थापित कर सकते हैं और अपने खुद के बूटलोडर पर हस्ताक्षर कर सकते हैं। किसी भी तरह से, आप लिनक्स डिस्ट्रो की तरह थर्ड पार्टी ओएस स्थापित कर सकते हैं या FreeBSD या DOS या जो भी आपको भाता है.

अब, यह पूरी तरह से सुरक्षित बूट चीज़ वास्तव में कैसे काम करती है, इसके विवरण पर: सुरक्षित बूट के बारे में बहुत गलत जानकारी है, विशेष रूप से मुफ्त सॉफ्टवेयर फाउंडेशन और इसी तरह के समूहों से। इसने इस बारे में जानकारी हासिल करना मुश्किल कर दिया है कि वास्तव में सिक्योर बूट क्या करता है, इसलिए मैं समझाने की पूरी कोशिश करूंगा। ध्यान दें कि मुझे सुरक्षित बूट सिस्टम या ऐसा कुछ भी विकसित करने के साथ कोई व्यक्तिगत अनुभव नहीं है; यह वही है जो मैंने ऑनलाइन पढ़ने से सीखा है.

सबसे पहले, सिक्योर बूट है नहीं Microsoft के साथ आया कुछ. वे व्यापक रूप से इसे लागू करने वाले पहले व्यक्ति हैं, लेकिन उन्होंने इसका आविष्कार नहीं किया। यह यूईएफआई विनिर्देश का हिस्सा है, जो मूल रूप से पुराने BIOS के लिए एक नया प्रतिस्थापन है जिसे आप संभवतः उपयोग कर रहे हैं। यूईएफआई मूल रूप से सॉफ्टवेयर है जो ओएस और हार्डवेयर के बीच बातचीत करता है। UEFI मानक "UEFI फोरम" नामक एक समूह द्वारा बनाए जाते हैं, जो Microsoft, Apple, Intel, AMD सहित कंप्यूटिंग उद्योग के प्रतिनिधियों और कंप्यूटर निर्माताओं के एक मुट्ठी भर से बना है।.

दूसरा सबसे महत्वपूर्ण बिंदु, कंप्यूटर पर सिक्योर बूट इनेबल होना नहीं इसका मतलब है कि कंप्यूटर कभी भी किसी अन्य ऑपरेटिंग सिस्टम को बूट नहीं कर सकता है. वास्तव में, Microsoft की अपनी Windows हार्डवेयर प्रमाणन आवश्यकताएँ बताती हैं कि गैर-ARM सिस्टम के लिए, आपको सिक्योर बूट को अक्षम करने और चाबियों को बदलने में सक्षम होना चाहिए (अन्य OSes की अनुमति देने के लिए)। उस पर अधिक हालांकि बाद में.

सिक्योर बूट क्या करता है?

अनिवार्य रूप से, यह आपके कंप्यूटर को बूट अनुक्रम के माध्यम से मैलवेयर से बचाता है। बूटलोडर के माध्यम से प्रवेश करने वाले मैलवेयर का पता लगाना और रोकना बहुत मुश्किल हो सकता है, क्योंकि यह ऑपरेटिंग सिस्टम के निम्न-स्तरीय कार्यों को घुसपैठ कर सकता है, इसे एंटीवायरस सॉफ़्टवेयर के लिए अदृश्य रखते हुए। सभी सुरक्षित बूट जो वास्तव में करता है, यह सत्यापित करता है कि बूटलोडर एक विश्वसनीय स्रोत से है, और यह छेड़छाड़ नहीं की गई है। इसे बोतलों पर पॉप-अप कैप की तरह सोचें, जो कहते हैं कि "ढक्कन खुला नहीं है या ढक्कन सील नहीं किया गया है तो इसे खोलें".

सुरक्षा के शीर्ष स्तर पर, आपके पास प्लेटफ़ॉर्म की (PK) है। किसी भी सिस्टम पर केवल एक पीके है, और यह विनिर्माण के दौरान ओईएम द्वारा स्थापित किया गया है। इस कुंजी का उपयोग KEK डेटाबेस की सुरक्षा के लिए किया जाता है। KEK डेटाबेस में कुंजी एक्सचेंज कुंजी होती है, जिसका उपयोग अन्य सुरक्षित बूट डेटाबेस को संशोधित करने के लिए किया जाता है। कई KEK हो सकते हैं। फिर एक तीसरा स्तर है: अधिकृत डेटाबेस (डीबी) और निषिद्ध डेटाबेस (डीबीएक्स)। इनमें क्रमशः अनुमति देने या ब्लॉक करने के लिए प्रमाणपत्र प्राधिकारी, अतिरिक्त क्रिप्टोग्राफ़िक कुंजियाँ और UEFI डिवाइस छवियों के बारे में जानकारी होती है। एक बूटलोडर को चलाने की अनुमति देने के लिए, इसे एक कुंजी के साथ क्रिप्टोग्राफिक रूप से हस्ताक्षरित किया जाना चाहिए है डीबी में, और नहीं है डीबीएक्स में.

बिल्डिंग विंडोज 8 से छवि: यूईएफआई के साथ पूर्व-ओएस पर्यावरण की रक्षा करना

यह एक वास्तविक दुनिया विंडोज 8 प्रमाणित प्रणाली पर कैसे काम करता है

OEM अपना पीके उत्पन्न करता है, और Microsoft एक KEK प्रदान करता है जिसे KEK डेटाबेस में पूर्व लोड करने के लिए OEM की आवश्यकता होती है। Microsoft तब Windows 8 बूटलोडर पर हस्ताक्षर करता है, और इस हस्ताक्षर को अधिकृत डेटाबेस में डालने के लिए अपने KEK का उपयोग करता है। जब UEFI कंप्यूटर को बूट करता है, तो वह PK को सत्यापित करता है, Microsoft के KEK को सत्यापित करता है, और फिर बूटलोडर को सत्यापित करता है। यदि सब कुछ अच्छा लगता है, तो ओएस बूट कर सकता है.

बिल्डिंग विंडोज 8 से छवि: यूईएफआई के साथ पूर्व-ओएस पर्यावरण की रक्षा करनालिनक्स की तरह थर्ड पार्टी OSes कहाँ आते हैं?

सबसे पहले, कोई भी लिनक्स डिस्ट्रो KEK जेनरेट करने के लिए चुन सकता है और OEM को डिफ़ॉल्ट रूप से KEK डेटाबेस में इसे शामिल करने के लिए कह सकता है। तब उनके पास बूट प्रक्रिया पर हर तरह का नियंत्रण होगा जैसा कि Microsoft करता है। फेडोरा के मैथ्यू गैरेट द्वारा बताई गई इस के साथ समस्या यह है कि ए) फेडोरा की कुंजी को शामिल करने के लिए प्रत्येक पीसी निर्माता को प्राप्त करना मुश्किल होगा, और बी) यह अन्य लिनक्स डिस्ट्रोस के साथ अनुचित होगा, क्योंकि उनकी कुंजी शामिल नहीं होगी। , क्योंकि छोटे डिस्ट्रोस में कई ओईएम भागीदारी नहीं है.

फेडोरा ने जो करने के लिए चुना है (और अन्य डिस्ट्रोस सूट का अनुसरण कर रहे हैं) माइक्रोसॉफ्ट की हस्ताक्षरित सेवाओं का उपयोग करना है। इस परिदृश्य के लिए $ 99 का भुगतान करने की आवश्यकता है Verisign (प्रमाणपत्र प्राधिकरण जिसे Microsoft उपयोग करता है), और डेवलपर्स को Microsoft के KEK का उपयोग करके अपने बूटलोडर पर हस्ताक्षर करने की क्षमता देता है। चूंकि Microsoft का KEK पहले से ही अधिकांश कंप्यूटरों में होगा, इसलिए यह उन्हें अपने बूटलोडर को अपने स्वयं के HEK की आवश्यकता के बिना, सुरक्षित बूट का उपयोग करने के लिए साइन इन करने की अनुमति देता है। यह अधिक संगणकों के साथ अधिक सुसंगत होता है, और स्वयं की कुंजी हस्ताक्षर और वितरण प्रणाली स्थापित करने की तुलना में कम खर्च होता है। उपरोक्त ब्लॉग पोस्ट में यह कैसे काम करेगा (GRUB, हस्ताक्षरित कर्नेल मॉड्यूल और अन्य तकनीकी जानकारी का उपयोग करें) के बारे में कुछ और विवरण हैं, जिन्हें मैं पढ़ने की सलाह देता हूं यदि आप इस प्रकार की रुचि रखते हैं.

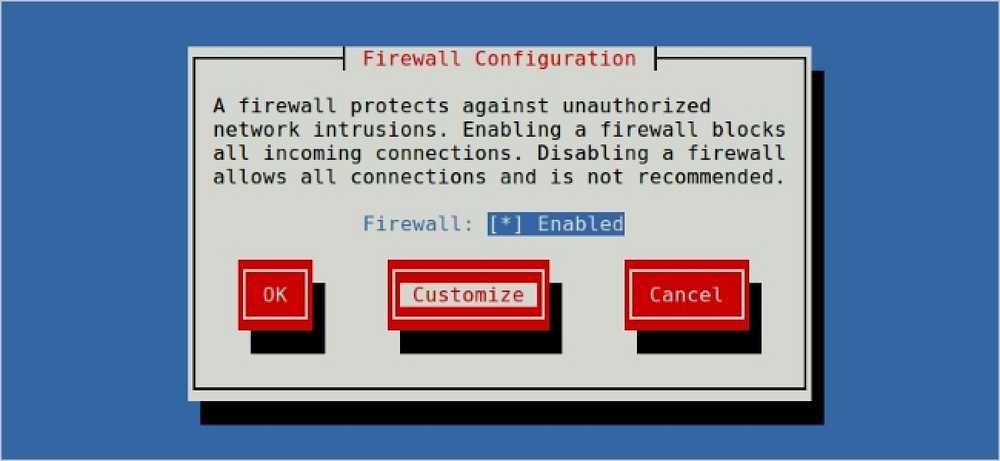

मान लीजिए कि आप Microsoft के सिस्टम के लिए साइन अप करने की परेशानी से निपटना नहीं चाहते हैं, या $ 99 का भुगतान नहीं करना चाहते हैं, या बस बड़े निगमों के खिलाफ एक शिकायत है जो एम के साथ शुरू होते हैं। अभी भी सुरक्षित बूट का उपयोग करने के लिए एक और विकल्प है और विंडोज के अलावा एक ओएस चलाएं। Microsoft का हार्डवेयर प्रमाणन की आवश्यकता है ओईएम ने उपयोगकर्ताओं को अपने सिस्टम को यूईएफआई "कस्टम" मोड में प्रवेश करने दिया, जहां वे मैन्युअल रूप से सिक्योर बूट डेटाबेस और पीके को संशोधित कर सकते हैं। सिस्टम को यूईएफआई सेटअप मोड में रखा जा सकता है, जहां उपयोगकर्ता अपने पीके को भी निर्दिष्ट कर सकता है, और बूटलोडर्स को स्वयं हस्ताक्षर कर सकता है.

इसके अलावा, Microsoft की स्वयं की प्रमाणन आवश्यकताओं के कारण ओईएम के लिए गैर-एआरएम सिस्टम पर सुरक्षित बूट को अक्षम करने के लिए एक विधि शामिल करना अनिवार्य हो जाता है. आप सुरक्षित बूट बंद कर सकते हैं! एकमात्र सिस्टम जहां आप सुरक्षित बूट को अक्षम नहीं कर सकते हैं एआरएम सिस्टम विंडोज आरटी चल रहे हैं, जो iPad के समान कार्य करते हैं, जहां आप कस्टम ओएस लोड नहीं कर सकते हैं। यद्यपि मैं चाहता हूं कि एआरएम उपकरणों पर ओएस को बदलना संभव होगा, यह कहना उचित है कि Microsoft यहां टेबलेट के साथ उद्योग मानक का पालन कर रहा है.

इसलिए सुरक्षित बूट स्वाभाविक बुराई नहीं है?

तो जैसा कि आप उम्मीद कर सकते हैं, सुरक्षित बूट बुराई नहीं है, और केवल विंडोज के साथ उपयोग करने के लिए प्रतिबंधित नहीं है। एफएसएफ और अन्य लोग इसके कारण बहुत परेशान हैं क्योंकि यह तीसरे पक्ष के ऑपरेटिंग सिस्टम का उपयोग करने के लिए अतिरिक्त कदम जोड़ता है। लिनक्स डिस्ट्रोस माइक्रोसॉफ्ट की कुंजी का उपयोग करने के लिए भुगतान करना पसंद नहीं कर सकता है, लेकिन यह लिनक्स के लिए सुरक्षित बूट काम करने का सबसे आसान और सबसे प्रभावी तरीका है। सौभाग्य से, सुरक्षित बूट को बंद करना आसान है, और विभिन्न कुंजियों को जोड़ना संभव है, इस प्रकार Microsoft से निपटने की आवश्यकता से बचना है.

तेजी से उन्नत मैलवेयर की मात्रा को देखते हुए, सुरक्षित बूट एक उचित विचार की तरह लगता है। यह दुनिया पर कब्जा करने के लिए एक बुराई साजिश होने का मतलब नहीं है, और कुछ मुफ्त सॉफ्टवेयर पंडितों की तुलना में बहुत कम डरावना है जो आपको विश्वास होगा.

अतिरिक्त पढ़ने:

- Microsoft हार्डवेयर प्रमाणन आवश्यकताएँ

- विंडोज 8 का निर्माण: यूईएफआई के साथ पूर्व-ओएस पर्यावरण की रक्षा करना

- सुरक्षित बूट परिनियोजन और मुख्य प्रबंधन पर Microsoft प्रस्तुति

- फेडोरा में यूईएफआई सुरक्षित बूट को लागू करना

- TechNet सुरक्षित बूट अवलोकन

- UEFI पर विकिपीडिया लेख

टी एल; डॉ: सुरक्षित बूट, मैलवेयर को बूट के दौरान आपके सिस्टम को कम, अनिश्चित स्तर पर संक्रमित करने से रोकता है। कोई भी व्यक्ति इसे बनाने के लिए आवश्यक कुंजी बना सकता है, लेकिन कंप्यूटर निर्माताओं को वितरित करने के लिए आश्वस्त करना कठिन है तुंहारे सभी के लिए महत्वपूर्ण है, इसलिए आप वैकल्पिक रूप से अपने बूट लोडर पर हस्ताक्षर करने और उन्हें काम करने के लिए Microsoft की कुंजी का उपयोग करने के लिए Verisign का भुगतान करने का विकल्प चुन सकते हैं. आप सुरक्षित बूट को अक्षम भी कर सकते हैं कोई भी गैर-एआरएम कंप्यूटर.

अंतिम विचार, सुरक्षित बूट के खिलाफ एफएसएफ के अभियान के संबंध में: उनकी चिंताओं में से कुछ (यानी यह इसे बनाता है और जोर से मुक्त ऑपरेटिंग सिस्टम स्थापित करने के लिए) वैध हैं एक स्तर तक. यह कहते हुए कि प्रतिबंध "किसी को भी कुछ भी बूट करने से रोकेंगे, लेकिन विंडोज", हालांकि, ऊपर वर्णित कारणों के लिए, यह पूरी तरह से गलत है। यूईएफआई / सिक्योर बूट के खिलाफ एक तकनीक के रूप में अभियान चलाना अदूरदर्शी, गलत सूचना और प्रभावी मार्ग होने की संभावना नहीं है। यह सुनिश्चित करना अधिक महत्वपूर्ण है कि निर्माता वास्तव में उपयोगकर्ताओं की सिक्योर बूट को निष्क्रिय करने या यदि वे चाहें तो चाबियाँ बदल दें.

स्पष्टीकरण में कुछ जोड़ना है? टिप्पणियों में ध्वनि बंद। अन्य टेक-सेवी स्टैक एक्सचेंज उपयोगकर्ताओं से अधिक उत्तर पढ़ना चाहते हैं? पूरी चर्चा धागा यहाँ देखें.