कंप्यूटर और ईमेल मॉनिटरिंग या जासूसी सॉफ्टवेयर का पता कैसे लगाएं

आईटी प्रो के रूप में, मैं कर्मचारियों के कंप्यूटर और ईमेल की नियमित निगरानी करता हूं। यह प्रशासनिक उद्देश्यों के साथ-साथ सुरक्षा के लिए काम के माहौल में आवश्यक है। उदाहरण के लिए, ईमेल की निगरानी करना आपको उन अटैचमेंट को ब्लॉक करने की अनुमति देता है जिनमें वायरस या स्पाईवेयर हो सकते हैं। केवल समय जब मुझे एक उपयोगकर्ता कंप्यूटर से कनेक्ट करना होगा और सीधे उनके कंप्यूटर पर काम करना होगा, एक समस्या को ठीक करना होगा.

हालांकि, अगर आपको लगता है कि जब आप नहीं होना चाहिए, तो आपकी निगरानी की जा रही है, कुछ छोटी चालें हैं जो आप यह निर्धारित करने के लिए उपयोग कर सकते हैं कि क्या आप सही हैं। सबसे पहले, किसी को कंप्यूटर की निगरानी करने का मतलब है कि वे सब कुछ देख सकते हैं जो आप अपने कंप्यूटर पर वास्तविक समय में कर रहे हैं। पोर्न साइट्स को ब्लॉक करना, आपके इनबॉक्स में जाने से पहले अटैचमेंट हटाना या स्पैम को रोकना, इत्यादि वास्तव में मॉनिटरिंग नहीं है, बल्कि फ़िल्टरिंग की तरह है.

एक BIG समस्या जिसे मैं आगे बढ़ने से पहले जोर देना चाहता हूं वह यह है कि यदि आप एक कॉर्पोरेट वातावरण में हैं और सोचते हैं कि आपकी निगरानी की जा रही है, तो आपको यह मान लेना चाहिए कि वे जो कुछ आप कंप्यूटर पर करते हैं उसे देख सकते हैं। इसके अलावा, मान लें कि आप वास्तव में उस सॉफ़्टवेयर को नहीं खोज पाएंगे जो सब कुछ रिकॉर्ड कर रहा है। कॉर्पोरेट वातावरण में, कंप्यूटर इतने अनुकूलित और पुन: कॉन्फ़िगर किए गए हैं कि जब तक आप हैकर नहीं हैं, तब तक किसी भी चीज़ का पता लगाना लगभग असंभव है। यह लेख उन घरेलू उपयोगकर्ताओं के प्रति अधिक सक्षम है जो सोचते हैं कि कोई मित्र या परिवार का सदस्य उनकी निगरानी करने का प्रयास कर रहा है.

कंप्यूटर की निगरानी

तो अब, यदि आप अभी भी सोचते हैं कि कोई आप पर जासूसी कर रहा है, तो आप यहाँ क्या कर सकते हैं! दूरस्थ डेस्कटॉप का उपयोग करके आपके कंप्यूटर में लॉग इन करने का सबसे आसान और सरल तरीका है। अच्छी बात यह है कि Windows कई समवर्ती कनेक्शनों का समर्थन नहीं करता है, जबकि कोई व्यक्ति कंसोल में लॉग इन होता है (इसके लिए कोई हैक है, लेकिन मुझे चिंता नहीं होगी)। इसका मतलब यह है कि यदि आप अपने XP, 7 या विंडोज 8 कंप्यूटर में लॉग इन हैं और किसी को इसका उपयोग करके इसे कनेक्ट करना था REMOTE DESKTOP में भवन विंडोज की सुविधा, आपकी स्क्रीन लॉक हो जाएगी और यह आपको बताएगा कि कौन जुड़ा हुआ है.

तो यह क्यों उपयोगी है? यह उपयोगी है क्योंकि इसका मतलब है कि किसी के लिए आपके सत्र से जुड़ने के लिए बिना सूचना या आपकी स्क्रीन पर ले जाए, उनके पास तृतीय-पक्ष सॉफ़्टवेयर का उपयोग होता है। हालांकि, 2014 में, कोई भी स्पष्ट होने वाला नहीं है और तीसरे पक्ष के सॉफ़्टवेयर स्टील्थ सॉफ़्टवेयर का पता लगाना बहुत कठिन है.

यदि हम तृतीय-पक्ष सॉफ़्टवेयर की तलाश कर रहे हैं, जिसे आमतौर पर रिमोट कंट्रोल सॉफ़्टवेयर या वर्चुअल नेटवर्क कंप्यूटिंग (वीएनसी) सॉफ़्टवेयर के रूप में संदर्भित किया जाता है, तो हमें खरोंच से शुरू करना होगा। आमतौर पर, जब कोई आपके कंप्यूटर पर इस प्रकार के सॉफ़्टवेयर को स्थापित करता है, तो उन्हें ऐसा तब करना पड़ता है जब आप वहां नहीं होते हैं और उन्हें आपके कंप्यूटर को पुनरारंभ करना होता है। तो पहली चीज जो आपको बंद कर सकती है, यदि आपका कंप्यूटर फिर से चालू हो गया है और आपको ऐसा करना याद नहीं है.

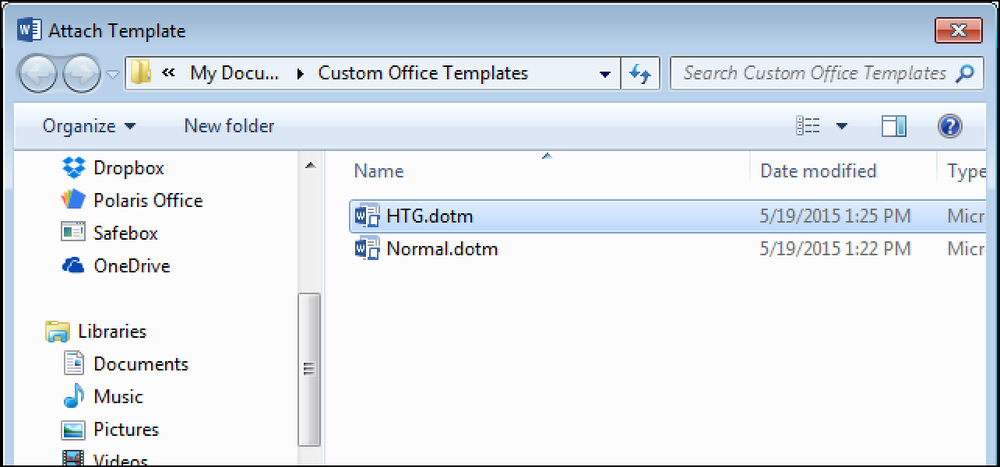

दूसरे, आपको अपने में जांच करनी चाहिए प्रारंभ मेनू - सभी कार्यक्रम और यह देखने के लिए कि VNC, RealVNC, TightVNC, UltraVNC, LogMeIn, GoToMyPC, आदि कुछ स्थापित है या नहीं। बहुत बार लोग सुस्त और फिगर वाले होते हैं जो एक सामान्य उपयोगकर्ता को नहीं पता होगा कि सॉफ्टवेयर का एक टुकड़ा क्या है और बस इसे अनदेखा करेगा। यदि उन प्रोग्रामों में से कोई भी इंस्टॉल किया गया है, तो कोई आपके कंप्यूटर से कनेक्ट हो सकता है, जब तक कि आप यह नहीं जानते हैं कि प्रोग्राम विंडोज की पृष्ठभूमि में चल रहा है.

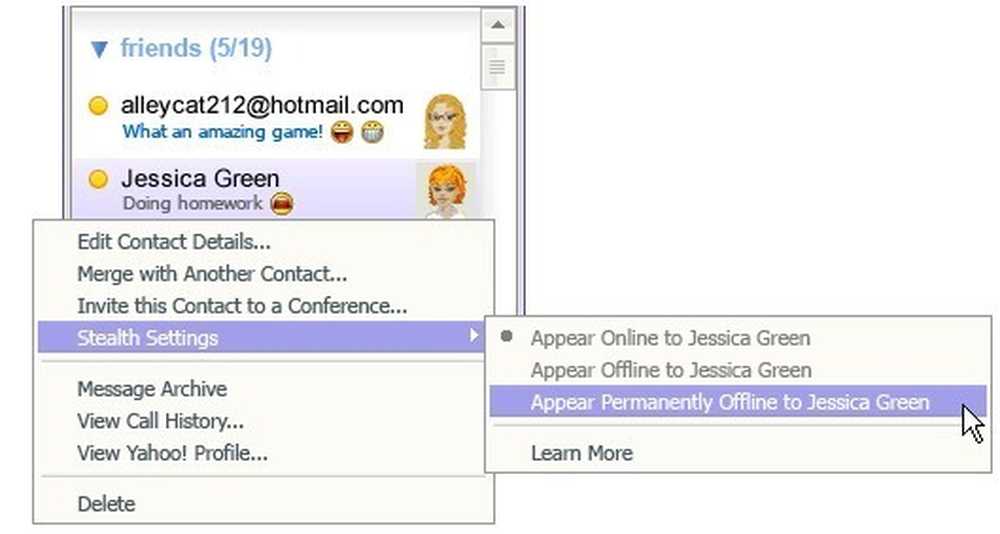

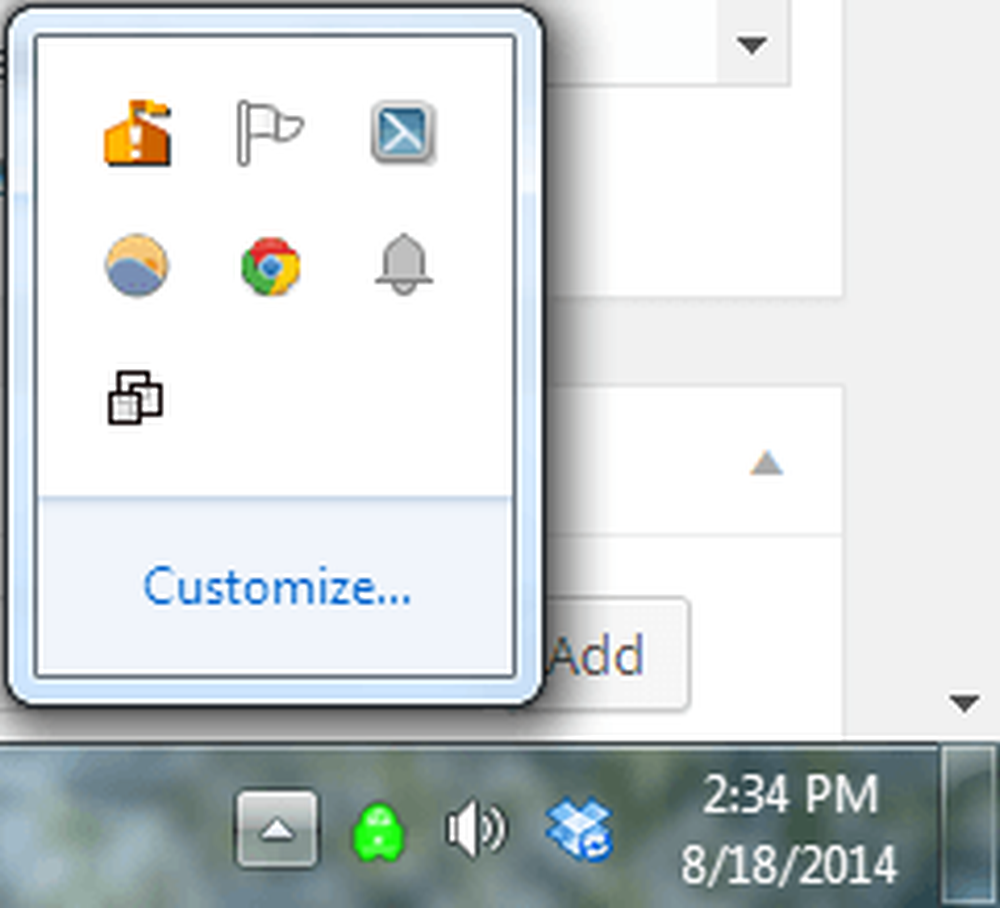

यह हमें तीसरे बिंदु पर लाता है। आमतौर पर, यदि उपरोक्त सूचीबद्ध कार्यक्रमों में से एक स्थापित है, तो टास्क बार में इसके लिए एक आइकन होगा क्योंकि इसे काम करने के लिए लगातार चलाने की आवश्यकता होती है.

अपने सभी आइकन (यहां तक कि छिपे हुए) की जांच करें और देखें कि क्या चल रहा है। यदि आपको कुछ ऐसा मिला है जिसके बारे में आपने नहीं सुना है, तो यह देखने के लिए एक त्वरित Google खोज करें कि क्या पॉप अप होता है। टास्कबार आइकन को छिपाने के लिए सॉफ़्टवेयर की निगरानी करना बहुत आसान है, इसलिए यदि आपको वहां कुछ भी असामान्य नहीं दिखता है, तो इसका मतलब यह नहीं है कि आपके पास सॉफ़्टवेयर स्थापित नहीं है.

तो अगर कुछ भी स्पष्ट स्थानों में दिखाई नहीं दे रहा है, तो चलिए अधिक जटिल सामान पर चलते हैं.

फ़ायरवॉल पोर्ट्स की जाँच करें

फिर से, क्योंकि ये तीसरे पक्ष के ऐप हैं, उन्हें अलग-अलग संचार बंदरगाहों पर विंडोज से कनेक्ट करना होगा। पोर्ट केवल एक आभासी डेटा कनेक्शन है जिसके द्वारा कंप्यूटर सीधे जानकारी साझा करते हैं। जैसा कि आप पहले से ही जानते हैं, विंडोज एक अंतर्निहित फ़ायरवॉल के साथ आता है जो सुरक्षा कारणों से आने वाले कई बंदरगाहों को अवरुद्ध करता है। यदि आप एफ़टीपी साइट नहीं चला रहे हैं, तो आपका पोर्ट २३ क्यों खुला होना चाहिए, ठीक है?

तो इन तृतीय-पक्ष एप्लिकेशन को आपके कंप्यूटर से कनेक्ट करने के लिए, उन्हें एक पोर्ट के माध्यम से आना होगा, जिसे आपके कंप्यूटर पर खोलना होगा। आप जा कर सभी खुले बंदरगाहों की जाँच कर सकते हैं शुरु, कंट्रोल पैनल, तथा विंडोज फ़ायरवॉल. फिर पर क्लिक करें विंडोज फ़ायरवॉल के माध्यम से सुविधा के एक कार्यक्रम की अनुमति दें बाएं हाथ की ओर.

यहां आपको उनके बगल में चेक बॉक्स के साथ कार्यक्रमों की एक सूची दिखाई देगी। जिन लोगों की जाँच की जाती है वे "खुले" होते हैं और अनियंत्रित या असूचीबद्ध "बंद" होते हैं। सूची पर जाएं और देखें कि क्या कोई ऐसा कार्यक्रम है जिससे आप परिचित नहीं हैं या जो वीएनसी, रिमोट कंट्रोल आदि से मेल खाता है, यदि हां, तो आप इसके लिए बॉक्स को अन-चेक करके प्रोग्राम को ब्लॉक कर सकते हैं।!

आउटबाउंड कनेक्शन की जाँच करें

दुर्भाग्य से, यह इससे थोड़ा अधिक जटिल है। कुछ उदाहरणों में, एक इनकमिंग कनेक्शन हो सकता है, लेकिन कई मामलों में, आपके कंप्यूटर पर इंस्टॉल किए गए सॉफ़्टवेयर में केवल एक सर्वर से आउटबाउंड कनेक्शन होगा। विंडोज में, सभी आउटबाउंड कनेक्शन की अनुमति है, जिसका अर्थ है कि कुछ भी अवरुद्ध नहीं है। यदि सभी जासूसी सॉफ़्टवेयर रिकॉर्ड डेटा है और इसे एक सर्वर पर भेजते हैं, तो यह केवल एक आउटबाउंड कनेक्शन का उपयोग करता है और इसलिए उस फ़ायरवॉल सूची में दिखाई नहीं देगा।.

इस तरह के एक कार्यक्रम को पकड़ने के लिए, हमें अपने कंप्यूटर से सर्वरों के लिए आउटबाउंड कनेक्शन देखना होगा। हम ऐसा कर सकते हैं और मैं यहां एक या दो के बारे में बात करने जा रहा हूं। जैसा कि मैंने पहले कहा था, यह अब थोड़ा जटिल हो गया है क्योंकि हम वास्तव में चोरी-छिपे सॉफ्टवेयर से निपट रहे हैं और आप इसे आसानी से नहीं ढूंढ पाएंगे.

TCPView

सबसे पहले, Microsoft से TCPView नामक एक प्रोग्राम डाउनलोड करें। यह एक बहुत छोटी फ़ाइल है और आपको इसे स्थापित करने की भी आवश्यकता नहीं है, बस इसे अनज़िप करें और डबल-क्लिक करें TCPView. मुख्य खिड़की इस तरह दिखेगी और शायद कोई मतलब नहीं होगा.

असल में, यह आपको आपके कंप्यूटर से अन्य कंप्यूटरों के सभी कनेक्शन दिखा रहा है। बाईं ओर प्रक्रिया का नाम है, जो चलने वाले कार्यक्रम होंगे, अर्थात् क्रोम, ड्रॉपबॉक्स, आदि। केवल अन्य कॉलम जिन्हें हमें देखने की आवश्यकता है रिमोट का पता तथा राज्य. आगे बढ़ें और राज्य कॉलम को क्रमबद्ध करें और उन सभी प्रक्रियाओं को देखें जिनके तहत सूचीबद्ध हैं कायम करना. स्थापित साधन वर्तमान में एक खुला कनेक्शन है। ध्यान दें कि जासूसी सॉफ़्टवेयर हमेशा रिमोट सर्वर से जुड़ा नहीं हो सकता है, इसलिए इस कार्यक्रम को खुला छोड़ देना और किसी भी नई प्रक्रिया के लिए निगरानी रखना एक अच्छा विचार है जो स्थापित राज्य के तहत दिखाई दे सकती है।.

आप जो करना चाहते हैं, उस सूची को उन प्रक्रियाओं को फ़िल्टर करना है जिनके नाम को आप नहीं पहचानते हैं। क्रोम और ड्रॉपबॉक्स ठीक हैं और अलार्म के लिए कोई कारण नहीं है, लेकिन Openvpn.exe और rubyw.exe क्या है? खैर, मेरे मामले में, मैं इंटरनेट से कनेक्ट करने के लिए एक वीपीएन का उपयोग करता हूं, इसलिए वे प्रक्रिया मेरी वीपीएन सेवा के लिए हैं। हालाँकि, आप केवल उन सेवाओं को Google कर सकते हैं और जल्दी से यह पता लगा सकते हैं कि अपने आप को। वीपीएन सॉफ्टवेयर सॉफ्टवेयर की जासूसी नहीं कर रहा है, इसलिए वहां कोई चिंता नहीं है। जब आप किसी प्रक्रिया को खोजते हैं, तो आप तुरंत ही यह बता पाएंगे कि खोज परिणामों को देखकर यह सुरक्षित है या नहीं.

एक और चीज जिसे आप जांचना चाहते हैं, वह सेंट पैकेट्स, सेंट बाइट्स आदि कहे जाने वाले सही कॉलम हैं, जिन्हें सेंट बाइट्स द्वारा क्रमबद्ध किया गया है और आप तुरंत देख सकते हैं कि कौन सी प्रक्रिया आपके कंप्यूटर से सबसे अधिक डेटा भेज रही है। यदि कोई आपके कंप्यूटर की निगरानी कर रहा है, तो उन्हें कहीं पर डेटा भेजना होगा, इसलिए जब तक प्रक्रिया बहुत अच्छी तरह से छिपी न हो, आपको इसे यहां देखना चाहिए.

प्रक्रिया एक्सप्लोरर

एक अन्य प्रोग्राम जिसका उपयोग आप अपने कंप्यूटर पर चलने वाली सभी प्रक्रियाओं को खोजने के लिए कर सकते हैं, Microsoft से प्रोसेस एक्सप्लोरर है। जब आप इसे चलाते हैं, तो आपको हर एक प्रक्रिया और यहां तक कि बच्चे की प्रक्रिया के बारे में पूरी जानकारी मिल जाएगी.

प्रोसेस एक्सप्लोरर बहुत बढ़िया है क्योंकि यह VirusTotal के साथ जुड़ता है और यह आपको तुरंत बता सकता है कि क्या किसी मैलवेयर का पता लगाया गया है या नहीं। ऐसा करने के लिए, पर क्लिक करें विकल्प, VirusTotal.com और फिर पर क्लिक करें VirusTotal.com की जाँच करें. यह आपको अपनी वेबसाइट पर टीओएस पढ़ने के लिए लाएगा, बस इसे बंद करें और क्लिक करें हाँ कार्यक्रम में संवाद पर.

एक बार जब आप ऐसा कर लेते हैं, तो आपको एक नया कॉलम दिखाई देगा जो बहुत सारी प्रक्रियाओं के लिए अंतिम स्कैन डिटेक्शन रेट दिखाता है। यह सभी प्रक्रियाओं के लिए मूल्य प्राप्त करने में सक्षम नहीं होगा, लेकिन यह कुछ भी नहीं से बेहतर है। जिन लोगों के पास स्कोर नहीं है, वे आगे बढ़ें और मैन्युअल रूप से Google में उन प्रक्रियाओं को खोजें। स्कोर वाले लोगों के लिए, आप इसे बहुत अधिक 0 / XX कहना चाहते हैं। यदि यह 0 नहीं है, तो आगे बढ़ें और प्रक्रिया को Google करें या उस प्रक्रिया के लिए VirusTotal वेबसाइट पर ले जाने वाले नंबरों पर क्लिक करें.

मैं कंपनी के नाम और किसी भी प्रक्रिया को सूचीबद्ध करने वाली कंपनी को सूचीबद्ध करने के लिए सूचीबद्ध करता हूं, जिसकी जांच करने के लिए मैं Google हूं। हालाँकि, इन कार्यक्रमों के साथ भी आप अभी भी सभी प्रक्रियाओं को नहीं देख सकते हैं.

रूटकिट्स

रूटकिट्स नामक एक क्लास स्टील्थ प्रोग्राम भी हैं, जिन्हें ऊपर दिए गए दो प्रोग्राम भी नहीं देख पाएंगे। इस मामले में, यदि आपको उपरोक्त सभी प्रक्रियाओं की जाँच करते समय कुछ भी संदिग्ध नहीं मिला, तो आपको और भी अधिक मजबूत उपकरण आज़माने की आवश्यकता होगी। Microsoft का एक और अच्छा साधन रूटकिट रिवीलर है, हालाँकि यह बहुत पुराना है.

अन्य अच्छे एंटी-रूटकिट टूल मालवेयरबाइट्स एंटी-रूटकिट बीटा हैं, जो कि मैं अत्यधिक सिफारिश करूंगा क्योंकि 2014 में उनके एंटी-मालवेयर टूल को # 1 स्थान दिया गया था। एक और लोकप्रिय GMER है.

मेरा सुझाव है कि आप इन उपकरणों को स्थापित करें और उन्हें चलाएं। यदि वे कुछ भी पाते हैं, तो वे जो भी सुझाव देते हैं उसे हटा दें या हटा दें। इसके अलावा, आपको एंटी-मैलवेयर और एंटी-वायरस सॉफ़्टवेयर को स्थापित करना चाहिए। इनमें से बहुत सारे स्टील्थ प्रोग्राम जिन्हें लोग उपयोग करते हैं उन्हें मैलवेयर / वायरस माना जाता है, इसलिए यदि आप उपयुक्त सॉफ्टवेयर चलाते हैं तो वे हट जाएंगे। यदि कुछ पता चला है, तो इसे Google को सुनिश्चित करें ताकि आप यह पता लगा सकें कि यह सॉफ़्टवेयर की निगरानी कर रहा था या नहीं.

ईमेल और वेब साइट की निगरानी

यह देखने के लिए कि क्या आपके ईमेल की निगरानी की जा रही है, यह भी जटिल है, लेकिन हम इस लेख के लिए आसान सामग्री के साथ रहेंगे। जब भी आप अपने कंप्यूटर पर आउटलुक या किसी ईमेल क्लाइंट से ईमेल भेजते हैं, तो उसे हमेशा ईमेल सर्वर से कनेक्ट करना पड़ता है। अब इसे या तो सीधे कनेक्ट किया जा सकता है या इसे प्रॉक्सी सर्वर कहा जाता है, जो एक अनुरोध, अलर्ट या चेक लेता है, के माध्यम से कनेक्ट कर सकता है और इसे दूसरे सर्वर पर भेज सकता है।.

यदि आप ईमेल या वेब ब्राउज़िंग के लिए एक प्रॉक्सी सर्वर से गुजर रहे हैं, तो आपके द्वारा उपयोग की जाने वाली वेब साइटों की तुलना में या आपके द्वारा लिखे गए ईमेल को सहेजा जा सकता है और बाद में देखा जा सकता है। आप यहाँ और कैसे दोनों के लिए जाँच कर सकते हैं। IE के लिए, पर जाएँ उपकरण, फिर इंटरनेट विकल्प. पर क्लिक करें कनेक्शन टैब और चुनें लैन सेटिंग्स.

यदि प्रॉक्सी सर्वर बॉक्स को चेक किया गया है और इसमें पोर्ट नंबर के साथ एक स्थानीय आईपी पता है, तो इसका मतलब है कि आप वेब सर्वर तक पहुंचने से पहले सबसे पहले एक स्थानीय सर्वर से गुजर रहे हैं। इसका मतलब यह है कि आप जिस भी वेब साइट पर जाते हैं, वह किसी अन्य प्रकार के सॉफ़्टवेयर को चलाने वाले किसी अन्य सर्वर से गुजरती है, जो या तो पते को अवरुद्ध कर देती है या बस उसे लॉग कर देती है। यदि आप जिस साइट पर जा रहे हैं, केवल वही समय सुरक्षित होगा, जब आप पता बार में SSL (HTTPS) का उपयोग कर रहे हैं, जिसका अर्थ है कि आपके कंप्यूटर से दूरस्थ सर्वर पर भेजी गई हर चीज एन्क्रिप्टेड है। यहां तक कि अगर आपकी कंपनी को बीच-बीच में डेटा कैप्चर करना है, तो इसे एन्क्रिप्ट किया जाएगा। मैं कुछ हद तक सुरक्षित हूं क्योंकि अगर आपके कंप्यूटर पर जासूसी सॉफ़्टवेयर स्थापित है, तो यह कीस्ट्रोक्स को कैप्चर कर सकता है और इसलिए आप उन सुरक्षित साइटों पर जो भी टाइप करते हैं उसे कैप्चर कर सकते हैं.

अपने कॉर्पोरेट ईमेल के लिए, आप उसी चीज़ के लिए जाँच कर रहे हैं, POP और SMTP मेल सर्वर के लिए एक स्थानीय IP पता। Outlook में जाँच करने के लिए, पर जाएँ उपकरण, ईमेल खाते, और बदलें या गुण पर क्लिक करें, और POP और SMTP सर्वर के लिए मान खोजें। दुर्भाग्य से, कॉर्पोरेट वातावरण में, ईमेल सर्वर शायद स्थानीय है और इसलिए आपको सबसे निश्चित रूप से मॉनिटर किया जा रहा है, भले ही यह प्रॉक्सी के माध्यम से न हो.

आपको कार्यालय में रहते हुए ईमेल लिखने या वेब साइट ब्राउज़ करने में हमेशा सावधान रहना चाहिए। सुरक्षा के माध्यम से तोड़ने की कोशिश भी आपको मुसीबत में डाल सकती है अगर उन्हें पता चले कि आपने अपने सिस्टम को बायपास कर दिया है! आईटी लोगों को यह पसंद नहीं है, मैं आपको अनुभव से बता सकता हूं! हालाँकि, यह आप अपनी वेब ब्राउज़िंग और ईमेल गतिविधि को सुरक्षित करना चाहते हैं, आपका सबसे अच्छा शर्त वीपीएन का उपयोग करना है जैसे कि निजी इंटरनेट एक्सेस.

इसके लिए कंप्यूटर पर सॉफ़्टवेयर स्थापित करना आवश्यक है, जिसे आप पहले स्थान पर नहीं कर सकते। हालाँकि, यदि आप कर सकते हैं, तो आपको पूरा यकीन है कि कोई भी यह देखने में सक्षम नहीं है कि आप अपने ब्राउज़र में क्या कर रहे हैं जब तक कि उनका कोई स्थानीय सॉफ्टवेयर स्थापित न हो! ऐसा कुछ भी नहीं है जो स्थानीय रूप से स्थापित जासूसी सॉफ़्टवेयर से आपकी गतिविधियों को छिपा सके क्योंकि यह कीस्ट्रोक्स आदि को रिकॉर्ड कर सकता है, इसलिए ऊपर दिए गए मेरे निर्देशों का पालन करने और निगरानी कार्यक्रम को अक्षम करने की पूरी कोशिश करें। यदि आपके कोई प्रश्न या चिंता हैं, तो बेझिझक टिप्पणी करें। का आनंद लें!